Réduisez le risque de violation des données, réussissez les audits de conformité et améliorez la productivité informatique grâce à Netwrix Access Analyzer

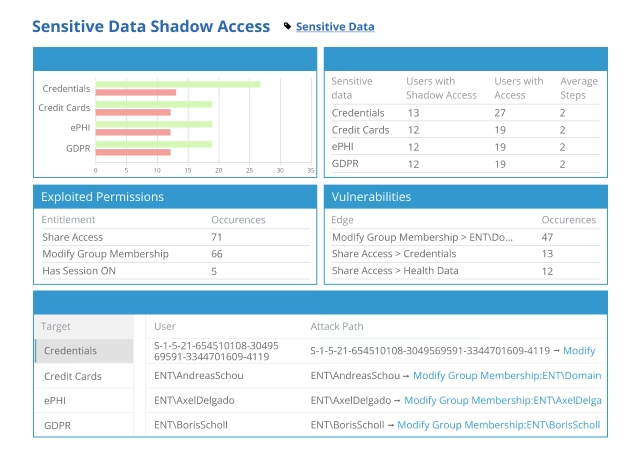

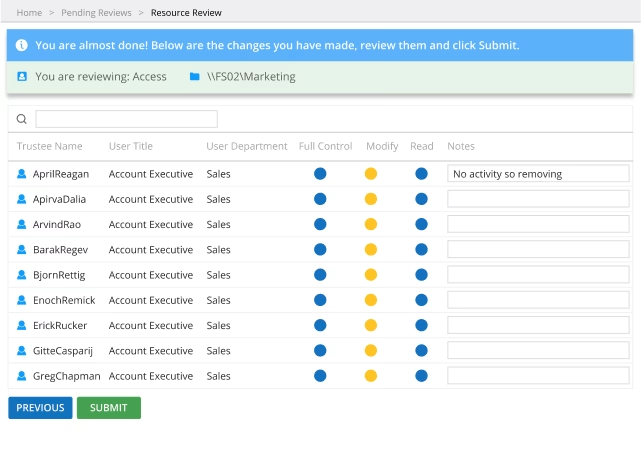

Vous ne voulez plus jongler avec de multiples solutions ponctuelles dans une lutte sans fin pour gérer et sécuriser correctement vos référentiels de données critiques, vos systèmes et applications de base et autres actifs informatiques ? Trouvez les réponses et le contrôle dont vous avez besoin sur une seule et même plateforme extensible. Netwrix Access Analyzer automatise la collecte et l’analyse des données dont vous avez besoin pour réduire votre surface d’attaque, prouver votre conformité aux réglementations, automatiser la remédiation en cas de menace etc.

Gouvernez l’accès aux données, systèmes et applications critiques avec une seule solution puissante

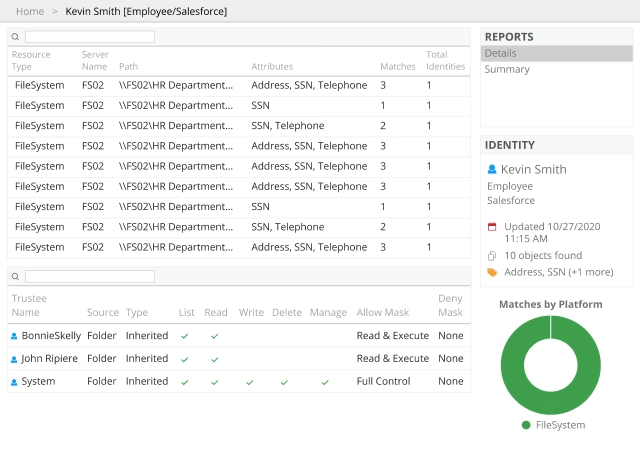

Sécurisez vos données sensibles, grâce à plus de 40 modules de collecte de données intégrés couvrant à la fois les plateformes sur site et dans le Cloud. Grâce à une interface guidée par assistant, vous pouvez facilement collecter les données précises dont vous avez besoin. De plus, l’architecture sans agent rend le processus de collecte de données rapide et léger. Les systèmes supportés comprennent :

De plus, utilisez nos connecteurs gratuits pour étendre Netwrix Access Analyzer à pratiquement tous les référentiels de contenu que vous utilisez, y compris : Microsoft Hyper-V, VMware, Google Drive, SalesForce, MySQL, etc. !

Gardez le contrôle de vos actifs informatiques grâce à la plateforme de gouvernance et de reporting Netwrix Access Analyzer