Identifiez, Classez et Protégez les Données Sensibles dans Vos Partages de Fichiers

Netwrix Auditor Data

Discovery

and Classification

Edition:

Démontrez que vous pouvez

protéger les données conformément

aux règlementations.

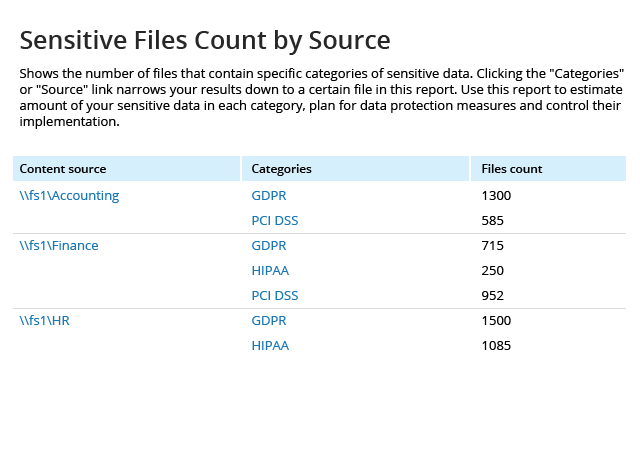

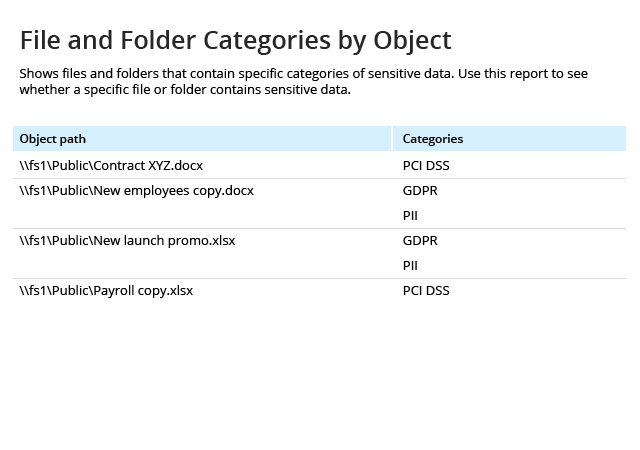

Où sont hébergés vos fichiers les plus sensibles ?

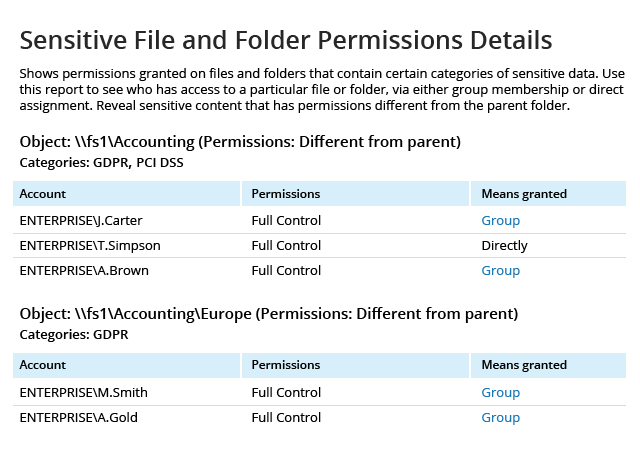

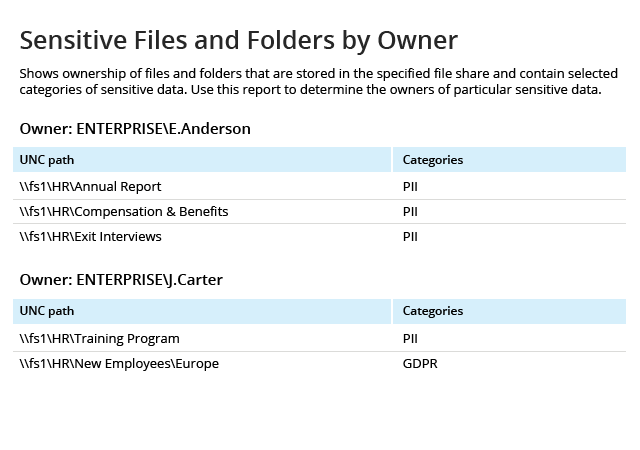

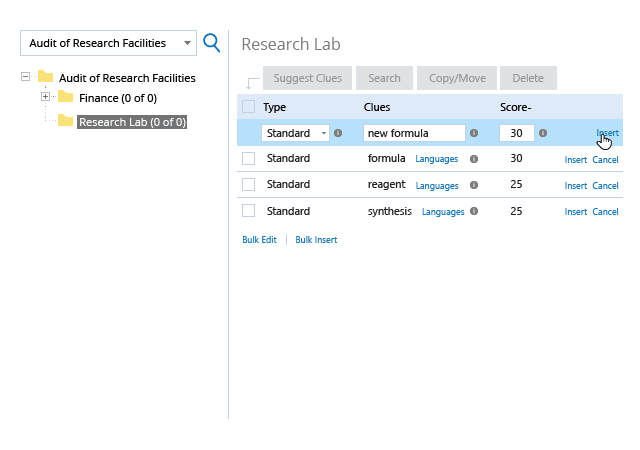

Afin de protéger les PII, PHI, PCI ou IP, vous devez savoir où ils se trouvent. Mais les milieux modernes sont très dynamiques, avec des utilisateurs professionnels qui copient et déplacent en permanence les données. Pouvez-vous garder la trace de vos données les plus critiques ? Savez-vous quels dossiers contiennent des données sensibles aujourd'hui ? Demain ? La semaine prochaine ?

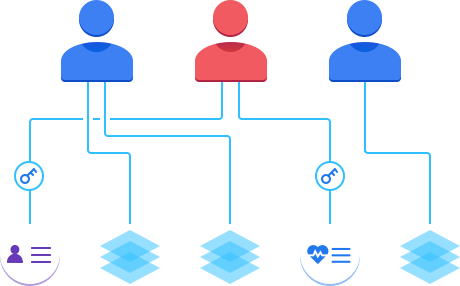

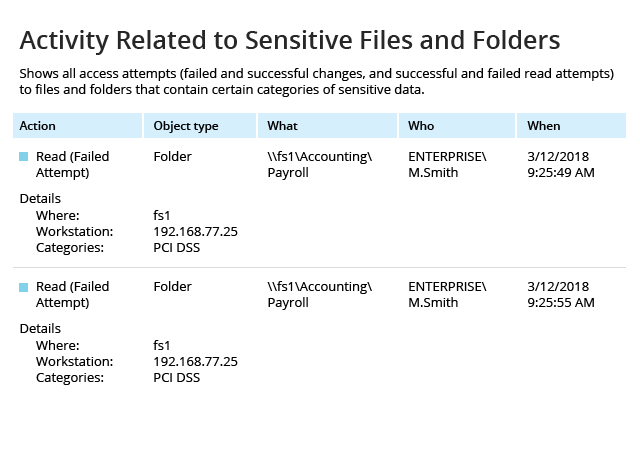

Comment puis-je conserver mes données sensibles sécurisées ?

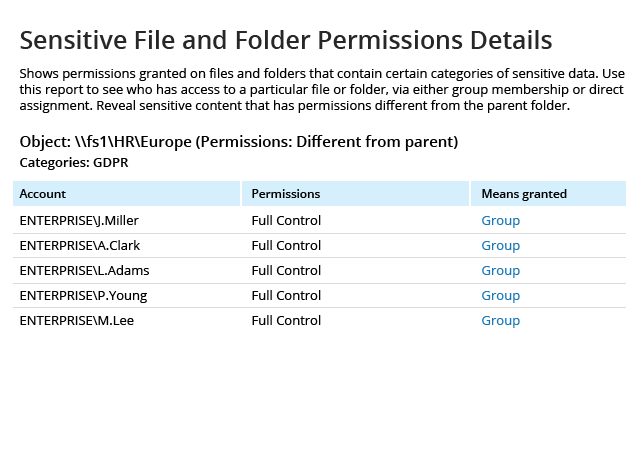

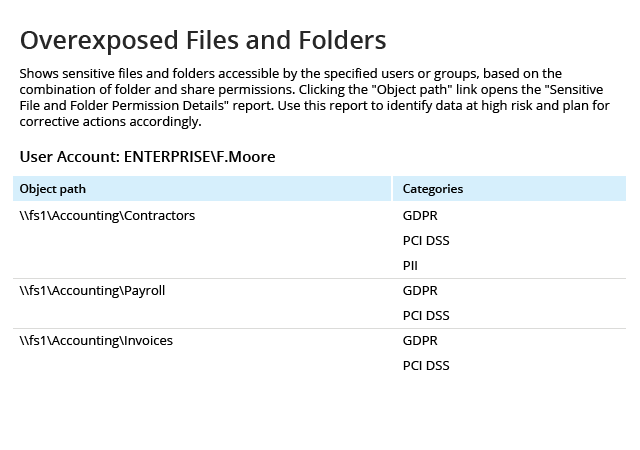

Identifier l’endroit où sont stockés vos contenus sensibles n’est que la première étape. Pour minimiser le risque de violation des données ou de non-conformité, vous devrez également être en mesure de recueillir le contexte pertinent et mettre en œuvre des contrôles adaptés au risque encouru par les données. Pesez-vous les questions suivantes :

Comment puis-je réduire le stress et les coûts associés

aux vérifications de la conformité ?

Comme l’a montré le RGPD, les nouvelles règlementations peuvent provoquer des vagues importantes dans le secteur de l’informatique. Alors que vous ne pouvez pas prédire quels types de données vous devrez sécuriser prochainement, vous pouvez avoir une solution flexible en place, prête à découvrir les données sensibles selon vos propres critères. Voici comment vous pouvez établir une base solide pour la conformité et simplifier la préparation des futurs audits informatique.